F-Secure-Sense: Hacking- und Malware-Test

Für die meisten Hackerangriffe von Außen müssen die Hacker erst einmal eine offene Tür, d. h. einen Port finden. Wir wollten so einen Angriff simulieren, scheiterten aber damit bei Sense, da unser Portscan keine offenen Ports zeigte. Somit sind auch Attacken wie mit der berüchtigten Mirai-Malware gar nicht erst möglich. Mirai sucht nach vernetzten Geräten und versucht über einen offenen Port Schad-Software auf das Gerät zu installieren. Das so gekaperte Gerät wird dann unbemerkt vom Besitzer in ein Bot-Netzwerk eingefügt, das wiederum andere smarte Geräte und Computer angreift. 2016 zählte das weltweit agierende Mirai-Netzwerk rund 500.000 IoT-Geräte wie Fernseher, Router, WLAN-Kameras und andere vernetzte Geräte. F-Secure Sense ist genau gegen so eine Art Angriff entwickelt.

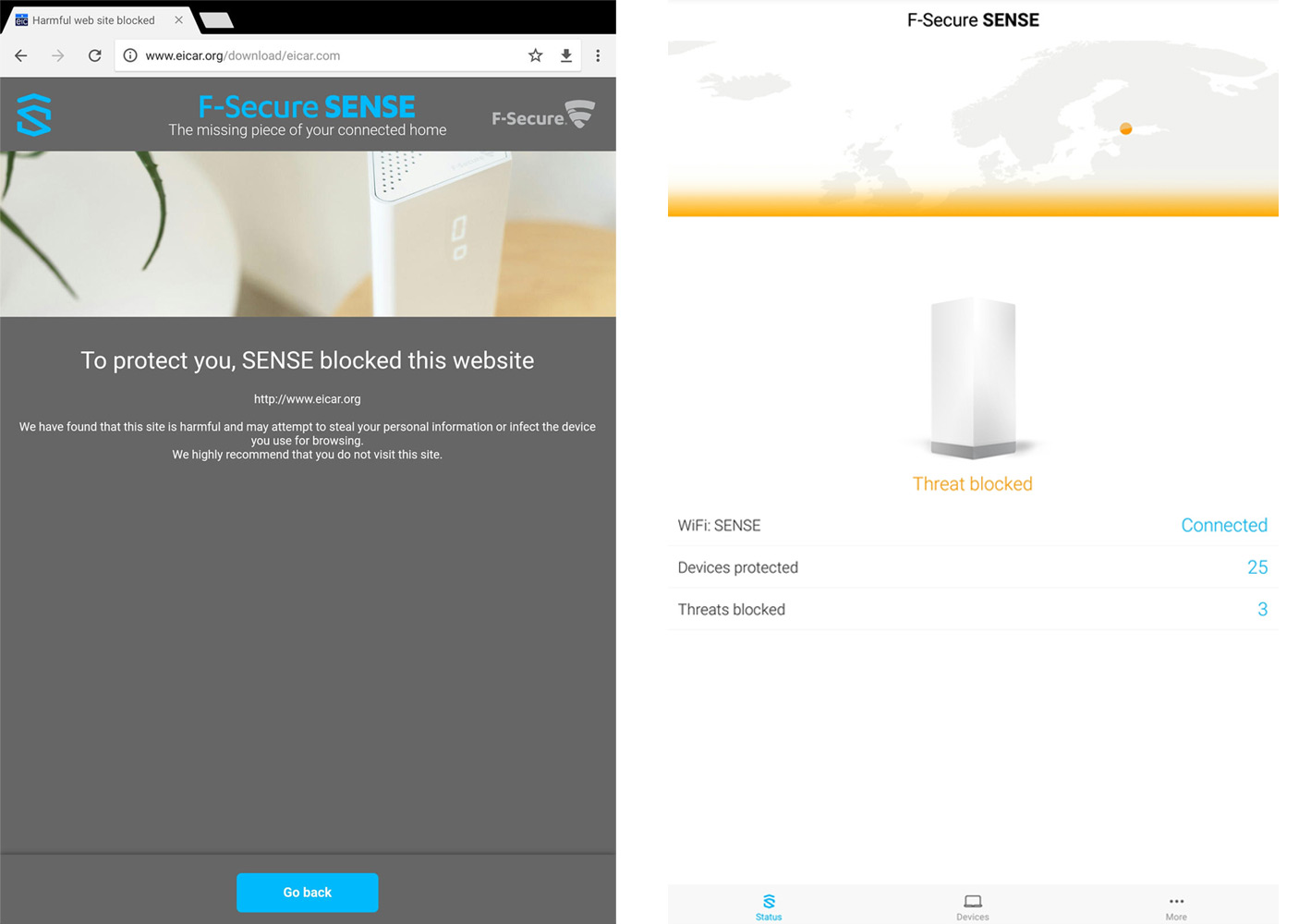

Um den Angriff von innen zu simulieren, verwendeten wir die EICAR-Testdatei (European Institute for Computer Antivirus Research). Dabei handelt es sich um eine nur 68-Byte-große Datei, die jede Anti-Malware-Lösung erkennen sollte, selbst aber harmlos ist. Die Datei lässt sich auf dieser Seite herunterladen.

F-Secure Sense blockierte bereits den Versuch, die EICAR-Testdatei über die HTTP-Seite herunterzuladen und zeigte stattdessen eine Warnmeldung an. Interessant: Auch das Herunterladen der gezippten EICAR-Testdatei (ZIP und ZIP2) blockierte Sense sofort.

Verwendeten wir jedoch die HTTPS-Download-Seiten, lies Sense uns gewähren. Wie zuvor beschrieben, bricht Sense bewusst nicht die gesicherte HTTPS-Verbindung auf, wodurch allerdings so Schad-Software in Ihr Netzwerk gelangen kann. Sollte sie dann aber ein Gerät infizieren und seinen Master-Server anfunken, würde Sense dies unterbinden.